Am 24. Mai 2025 nehmen wir ab 16 Uhr am Home Assistant Community Day teil. An diesem Tag trifft sich die Home Assistant Community der ganzen Welt in lokalen Gruppen zum freien Austausch.

Wir schließen uns dem Commity Day mit einem regionalen Treffen für alle Interessierten des Ruhrgebietes an. Die Registrierung ist hier möglich:

https://lu.ma/ptpg9knw

Wir freuen uns, mit euch über alle Details der Heimautomatisierung zu diskutieren und können auch kurz die Home Assistant Instanz des Clubs vorstellen! Wer sich vorab schon für die HA-Installation im Club interessiert, dem sei SN053 empfohlen: podcast.chaospott.de/2025/01/04/sn053-home-assistant-ii/

Unseren Hackerspace findet ihr im Hofgebäude der Sibyllastr. 9, 45136 Essen.

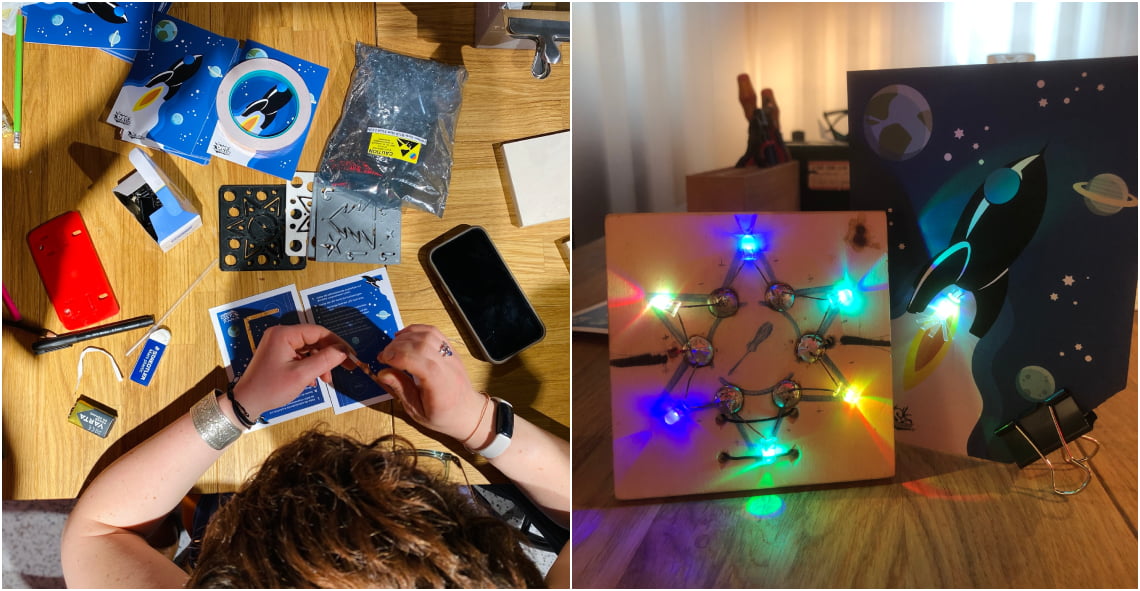

Einblick in die Bastel- und Erfinderwerkstatt.

Einblick in die Bastel- und Erfinderwerkstatt.  Einblick in die Bastel- und Erfinderwerkstatt.

Einblick in die Bastel- und Erfinderwerkstatt.  LED-Stern und FairyDust-Lötpostkarte.

LED-Stern und FairyDust-Lötpostkarte.  Eggbeater.

Eggbeater.